عمليات اختراق خطيرة تستهدف مستخدمي تيليجرام وسيجنال على أجهزة أندرويد - شركة أوامر الشبكة لتقنية المعلومات

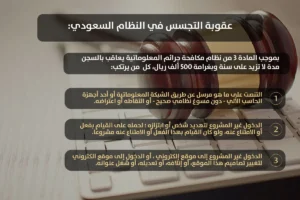

تقرير جديد يكشف عن أخطر 7 أجهزة تستخدمها الحكومات للتجسس على هواتف المواطنين.. اختراق الهواتف والحصول على البيانات والصور حتى بعد حذفها.. وتسجيل المكالمات وتحديد موقع المستخدم بدقة - اليوم السابع

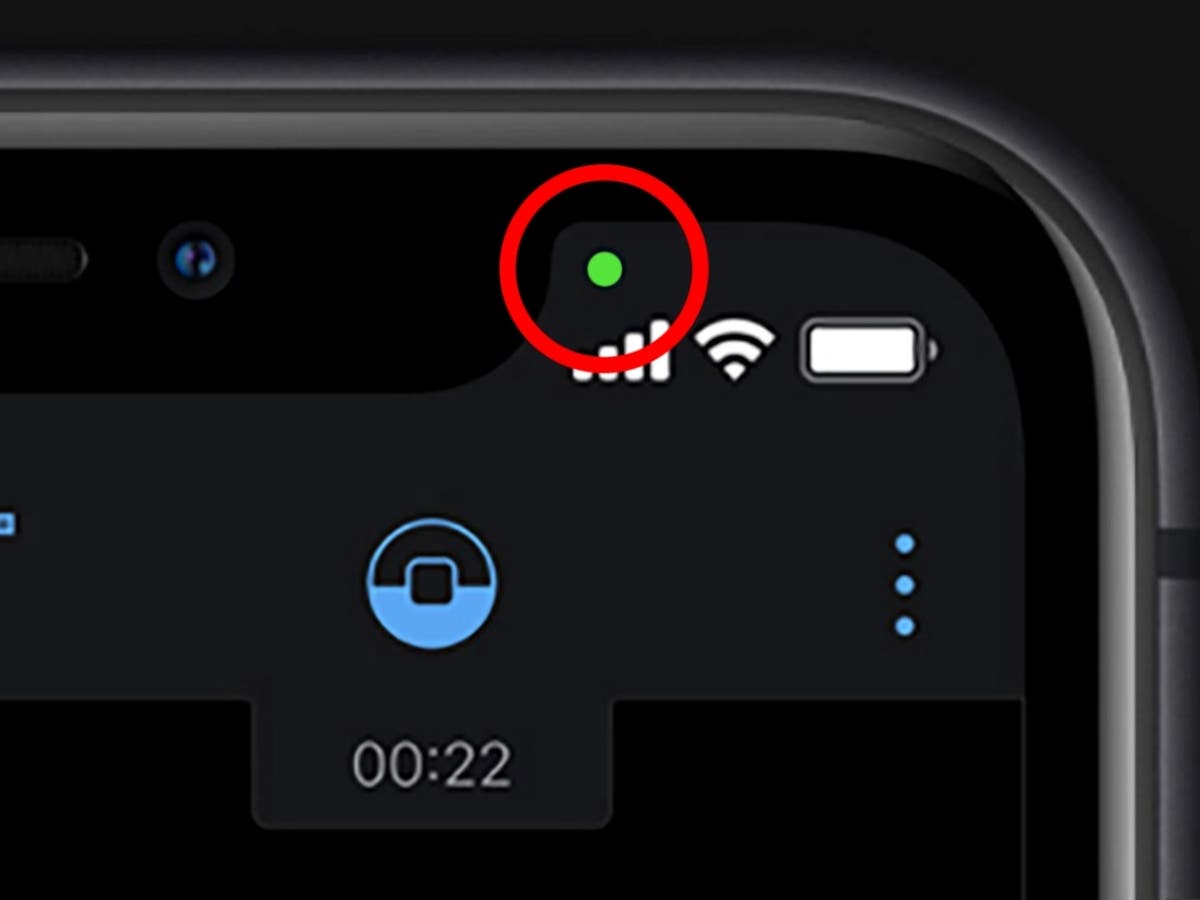

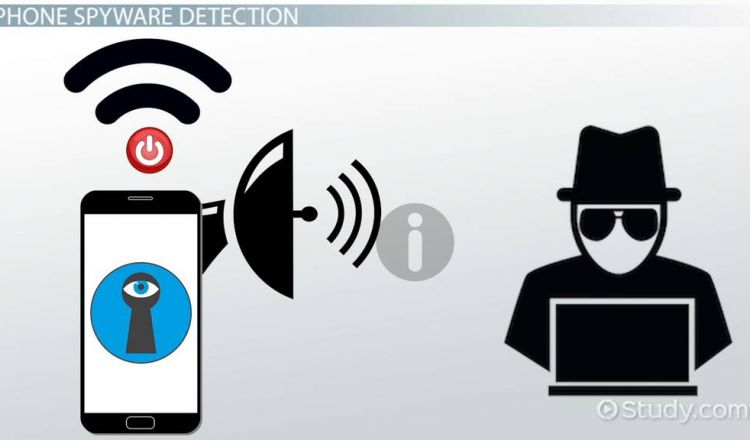

التجسس الإلكتروني.. كيف تقوم الإستخبارات باختراق الهواتف و أجهزة الكمبيوتر ؟ - المركز الأوروبي لدراسات مكافحة الإرهاب والاستخبارات